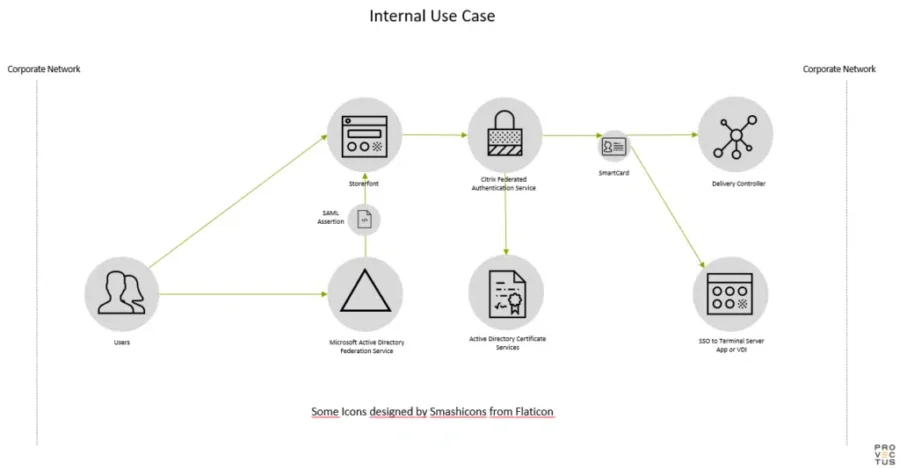

In dieser Artikelreihe zeigen wir an vier FAS Use Cases, wie man eine Zwei-Faktor-Authentifizierung mit im Hintergrund erzeugter vSmartCard realisiert, ohne dass der User eine richtige SmartCard benötigt oder sich mehrfach authentifizieren muss. Mit Citrix FAS kann man eine sichere Authentifizierung am StoreFront realisieren, ohne die User nach ihren Credentials zu fragen, eine SmartCard zu verlangen oder das Passwort auf dem Client zu speichern. Dabei stehen verschiedene Authentifizierungsverfahren zur Verfügung, einschließlich Kerberos SSO. Dies versetzt uns in die Lage das Kerberos Constrained Delegation Log-On Feature in früheren Versionen von XenApp zu ersetzen.

Innerhalb ihrer Citrix FAS-Session haben alle User Zugriff auf die Public Key Infrastructure (PKI), egal ob sie sich mit ihrer SmartCard angemeldet haben oder nicht. Damit eröffnet sich die Möglichkeit zur Einführung einer Zwei-Faktor-Authentifizierung, auch für Geräte die nicht über einen SmartCard-Reader verfügen, wie Smartphones oder Tablets.

In den folgenden Teilen dieser Artikelreihe beleuchten wir vier verschiedene Use Cases, wie der FAS-Server in die Infrastruktur eingefügt und autorisiert wird um bei Bedarf SmartCard-Zertifikate auszustellen, mit denen die User an ihrer Citrix HDX-Session angemeldet werden, als würden sie über eine SmartCard verfügen.

Use Case:

Internal

Im zweiten Teil dieser Artikelreihe beleuchten wir einen external Use Case mit dem AD FS als IDP. Im dritten Teil sehen wir uns das B2B Account Mapping an, bis wir uns im vierten und letzten Teil einem Azure AD Joined Devices Use Case zuwenden. Bis dahin freuen wir uns über Anregungen, Hinweise, Erfahrung und auch Kritik ihrerseits.